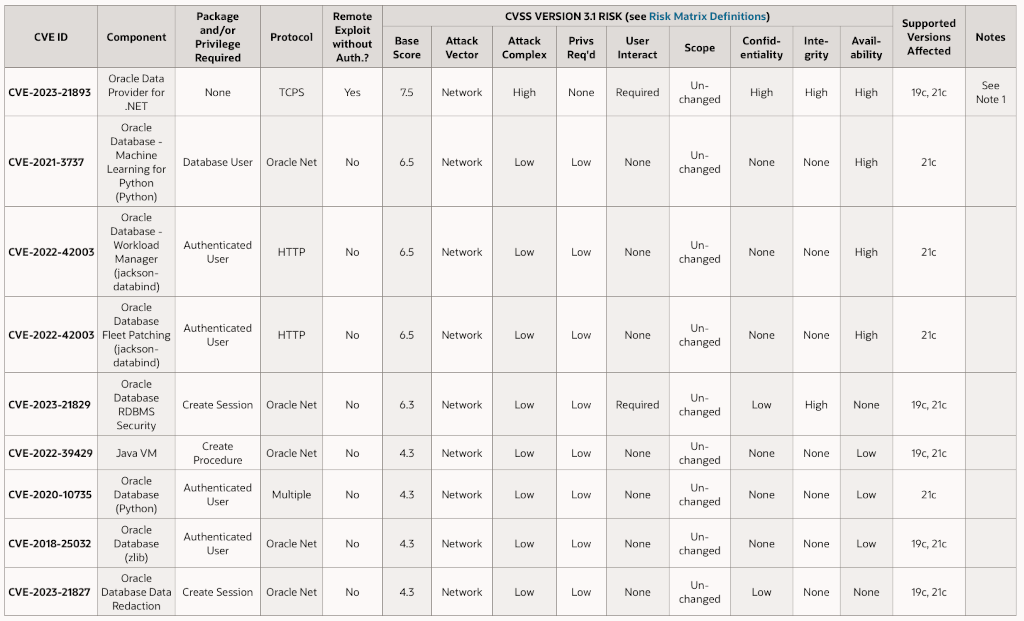

Dieser CPU behebt je nach Platform und Datenbank Version 9 Security Leaks, wobei es Patches nur für die Versionen 19c und 21c gibt. Da einige der Patches mehrere CVEs beheben, sind in Summe zwischen 13 und 16 bekannte Lücken geschlossen.

Welche Komponenten sind betroffen?

- Oracle Data Provider for .NET (Windows Clients Only) mit einem CVSS Base Score von 7.5

- Oracle Database Machine Learning for Python (via SQL Net) mit einem CVSS Base Score von 6.5 nur bei Oracle 21c. Da der Angriff über SQL Net erfolgen kann, können alle Datenbanken betroffen sein.

- Oracle Database Workload Manager (Jackson-databind) mit einem CVSS Base Score von6.5 nur bei Oracle 21c.

- Oracle RDBMS „CREATE SESSION“ mit einem CVSS Base Score von 6.3.

- Oracle Java VM mit einem CVSS Base Score von 4.3.

- Oracle Database (Python) mit einem CVSS Base Score von 4.3 nur Oracle 21c.

- Oracle Database (zlib) mit einem CVSS Base Score von 4.3.

- Oracle Database Data Redaction mit einem CVSS Base Score von 6.3.

Analyse

Solange man die Datenbanken noch Oracle 19c sind, und man keine Windows .NET Clients nutzt, ist trifft einem erst Oracle RDBM „Create Session“, wobei hier der Datenbank Benutzer etwas dafür tun muss. Solange man in die Datenbank nur über Applikationen angemeldet wird und nicht mit Tools direkt anmelden kann, sollte dieser CVE in der Regel nicht relevant sein.

Alle anderen CVEs haben dann einen Score von unter 5. Die Lücken sind nicht so kritisch, dass man sofort patchen sollte.

Weiterführende Informationen

- Oracle Security Updates Technical Resources

- Oracle Critical Patch Update Jan 2023

- CPU Jan 2023 Patch Availability Document (DB-only) MOS Doc ID 2606899.1